Na era da hiperconectividade, a assinatura digital individual emerge como vetor crítico de vulnerabilidade, expondo ativos estratégicos e redefinindo os fundamentos da segurança operacional no campo de batalha contemporâneo

Por Redação DefesaNet

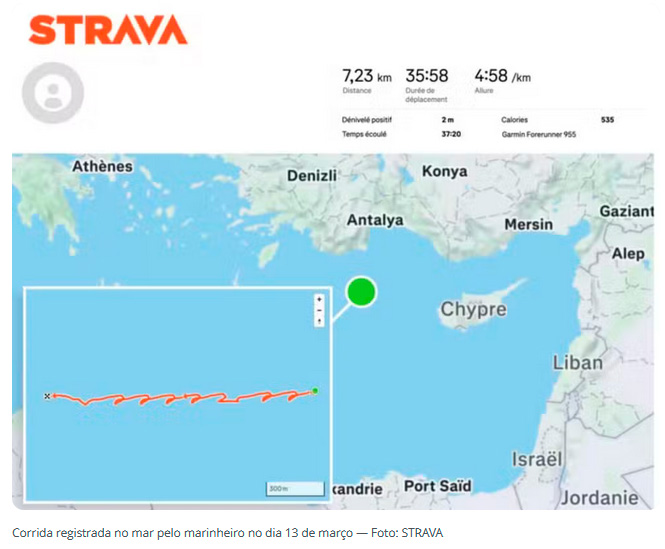

A exposição da posição do porta-aviões francês Charles de Gaulle por meio de um aplicativo de monitoramento de atividade física não deve ser interpretada como um incidente isolado, tampouco como uma simples falha individual. Trata-se, na realidade, de um sintoma claro de uma transformação estrutural no ambiente operacional contemporâneo: a erosão do sigilo tático diante da ubiquidade dos sensores civis e da hiperconectividade digital.

O episódio, em essência, é simples. Um militar registra uma atividade física em um aplicativo com geolocalização ativa e perfil público. O dado, aparentemente trivial, é integrado a uma plataforma aberta. A partir daí, qualquer ator com conhecimento básico de análise geoespacial é capaz de inferir, com elevado grau de precisão, a posição de um dos ativos mais estratégicos de uma marinha moderna. O que está em jogo, portanto, não é o erro, mas o sistema que o torna possível — e inevitável.

Historicamente, a doutrina naval estruturou-se sobre o princípio da incerteza espacial. Um porta-aviões não é apenas uma plataforma aérea flutuante; é um instrumento de projeção de poder cuja sobrevivência depende diretamente de sua capacidade de permanecer não localizado.

Desde a Guerra Fria, conceitos como EMCON (Emission Control) e silêncio operacional foram desenvolvidos para reduzir a assinatura eletromagnética e dificultar a detecção por sensores adversários. No entanto, essas doutrinas foram concebidas em um ambiente onde o controle das emissões era essencialmente institucional e centralizado.

O que o incidente revela é que esse paradigma deixou de ser suficiente.

A guerra contemporânea introduziu uma variável disruptiva: a sensorização difusa do campo de batalha. Hoje, a coleta de dados não está restrita a plataformas militares ou sistemas dedicados de inteligência. Ela ocorre de forma distribuída, descentralizada e, muitas vezes, involuntária. Smartphones, smartwatches, aplicativos de fitness, redes sociais e serviços de geolocalização compõem uma malha global de sensores civis que, quando correlacionados, produzem inteligência de valor militar.

Nesse contexto, o problema deixa de ser a emissão isolada e passa a ser a correlação de dados. Um único registro de corrida pode parecer irrelevante. Contudo, quando combinado com imagens de satélite comerciais, padrões de tráfego marítimo, dados meteorológicos e outras fontes abertas, ele se transforma em um vetor de inteligência altamente eficaz. Esse fenômeno caracteriza uma mudança fundamental: a transição de um modelo de inteligência baseado na escassez de informação para outro baseado na superabundância e na capacidade de processamento.

Para um ativo de alto valor (High Value Asset – HVA) como um porta-aviões, as implicações são diretas e potencialmente críticas. A localização precisa, mesmo que momentânea, reduz drasticamente a liberdade de manobra e aumenta a vulnerabilidade a sistemas de ataque de longo alcance, como mísseis antinavio, drones armados e plataformas submarinas. Em um cenário de alta intensidade, minutos podem ser suficientes para transformar uma exposição acidental em uma janela de engajamento.

Mais relevante ainda é o impacto na dimensão estratégica. Porta-aviões são instrumentos de dissuasão. Sua presença em uma área de interesse sinaliza capacidade, intenção e compromisso político. Parte dessa eficácia reside na ambiguidade: o adversário sabe que o ativo está presente, mas não necessariamente onde. Ao reduzir essa incerteza, mesmo que pontualmente, compromete-se não apenas a segurança física do navio, mas também o efeito psicológico e político de sua presença.

O incidente também expõe uma lacuna crescente entre doutrina e prática. As forças armadas modernas possuem diretrizes claras sobre segurança da informação e uso de dispositivos pessoais. No entanto, a cultura digital contemporânea, marcada pela exposição constante e pela gamificação de atividades cotidianas, cria um ambiente onde o comportamento individual se torna um elo crítico — e vulnerável — da cadeia de segurança. A OPSEC, nesse cenário, deixa de ser apenas uma responsabilidade institucional e passa a depender do nível de consciência e disciplina de cada integrante da força.

Essa transição é particularmente desafiadora porque não pode ser resolvida apenas com proibições. A integração entre vida pessoal e tecnologia é profunda e irreversível. Dispositivos conectados são parte integrante do cotidiano, inclusive em ambientes operacionais. O desafio, portanto, não é eliminar o uso dessas tecnologias, mas incorporar sua existência na doutrina, adaptando procedimentos, treinamentos e mecanismos de controle a essa nova realidade.

Em termos mais amplos, o caso do Charles de Gaulle ilustra uma tendência que transcende o domínio naval. A guerra contemporânea está sendo redefinida pela convergência entre o espaço civil e o militar. As fronteiras entre esses domínios tornam-se cada vez mais porosas, e a vantagem operacional passa a depender não apenas da superioridade em armas e plataformas, mas da capacidade de gerir a própria assinatura digital em um ambiente saturado de sensores.

Isso implica uma revisão profunda de conceitos tradicionais. O sigilo, outrora associado à ocultação de grandes movimentos e emissões detectáveis, passa a incluir a gestão de microdados gerados continuamente por indivíduos. A disciplina operacional precisa evoluir para incorporar práticas de higiene digital, e a formação militar deve incluir, de forma sistemática, a compreensão do ecossistema informacional no qual os combatentes estão inseridos.

Em última instância, o episódio demonstra que a vulnerabilidade não está necessariamente na tecnologia, mas na interação entre tecnologia, comportamento humano e estrutura organizacional. A exposição de um porta-aviões por meio de um aplicativo de corrida não é uma anomalia; é uma antecipação do padrão que tende a se consolidar nos conflitos do século XXI.

A guerra, cada vez mais, será travada não apenas por quem possui mais sensores, mas por quem consegue controlar melhor aquilo que seus próprios sensores — intencionais ou não — revelam.

…

Nota Analítica — Exposição de posições militares via apps e redes sociais na Guerra da Ucrânia

A guerra na Ucrânia consolidou, de forma empírica, o papel dos aplicativos civis e das redes sociais como vetores involuntários de inteligência tática. Em um ambiente saturado por sensores e conectividade, a simples publicação de conteúdo por militares ou civis próximos à linha de frente tem se mostrado suficiente para revelar posições, deslocamentos e até padrões operacionais de unidades em combate.

Um dos casos mais emblemáticos ocorreu ainda nos estágios iniciais do conflito, quando dados agregados de uso do aplicativo Strava foram utilizados para identificar rotas de deslocamento e áreas de concentração de tropas. Mapas de calor gerados pela plataforma, originalmente destinados a visualizar atividades esportivas, acabaram expondo trilhas logísticas e pontos de permanência em regiões de interesse militar. A sobreposição desses dados com imagens de satélite comerciais permitiu a analistas independentes inferir a presença de unidades em áreas que, até então, não eram oficialmente reconhecidas como ocupadas.

Outro exemplo relevante envolve o uso do Telegram, amplamente empregado por soldados e civis ucranianos e russos. Em diversas ocasiões, vídeos e fotos publicados em canais públicos ou semiabertos foram geolocalizados por meio de técnicas de OSINT¹ — como análise de relevo, edificações e metadados — permitindo a identificação precisa de posições de artilharia e sistemas antiaéreos. Em pelo menos um caso documentado, a publicação de imagens de um sistema de defesa aérea foi seguida, poucas horas depois, por um ataque de precisão na mesma área, sugerindo um ciclo de detecção–decisão–engajamento acelerado por dados abertos.

Esses episódios evidenciam uma mudança estrutural: a inteligência tática deixou de depender exclusivamente de meios dedicados e passou a explorar, de forma sistemática, o ambiente informacional civil. A combinação entre exposição voluntária (postagens), dados passivos (geolocalização automática) e capacidade de correlação em tempo quase real cria um cenário em que qualquer emissão digital pode se converter em alvo.

A principal implicação é doutrinária. A segurança operacional (OPSEC)² precisa ser reinterpretada à luz de um campo de batalha onde cada indivíduo conectado atua, potencialmente, como um sensor adversário. Nesse contexto, o controle da assinatura digital — individual e coletiva — torna-se tão crítico quanto a camuflagem física ou o silêncio eletromagnético tradicional.

…

¹OSINT é a sigla para Open Source Intelligence, ou em português: Inteligência de Fontes Abertas

²OPSEC: Operational Security – é o conjunto de medidas e práticas destinadas a impedir que o adversário obtenha informações críticas sobre capacidades, intenções e operações.