A recente evolução do malware bancário conhecido como Sorvepotel, identificada pela empresa de cibersegurança Trend Micro, revela um ponto de inflexão relevante no cenário de ameaças digitais no Brasil: a possível incorporação de inteligência artificial como ferramenta de apoio ao desenvolvimento e adaptação de códigos maliciosos.

Embora não se trate de um ataque conduzido por uma “IA autônoma”, os indícios apontam para o uso de modelos de linguagem ou ferramentas automatizadas de tradução e refatoração de código, o que reduz barreiras técnicas, acelera ciclos de desenvolvimento e amplia o alcance operacional de grupos criminosos.

O caso é particularmente sensível por explorar uma plataforma legítima e amplamente difundida — o WhatsApp Web — como vetor de infecção, atingindo tanto usuários individuais quanto ambientes corporativos e governamentais.

Evolução do Sorvepotel: sofisticação incremental

Descoberto inicialmente em outubro, o Sorvepotel já demonstrava características típicas de trojans bancários latino-americanos: engenharia social, páginas falsas de instituições financeiras e controle remoto da máquina da vítima. A nova versão, no entanto, apresenta avanços qualitativos relevantes:

- Migração para Python, linguagem multiplataforma, mais flexível e compatível com diversos navegadores;

- Código mais estruturado e legível, incluindo comentários estilizados e até emojis, algo incomum em malwares tradicionais;

- Maior velocidade de desenvolvimento, com alta similaridade funcional em relação à versão anterior, sugerindo reaproveitamento automatizado de código;

- Capacidade ampliada de evasão, persistência e entrega mais rápida de cargas maliciosas.

Segundo a Trend Micro, há “fortes indícios circunstanciais” de que ferramentas baseadas em IA generativa tenham sido utilizadas para acelerar a portabilidade e refino do malware — um fenômeno que já vinha sendo antecipado por analistas de segurança cibernética em relatórios estratégicos internacionais.

WhatsApp Web como vetor operacional

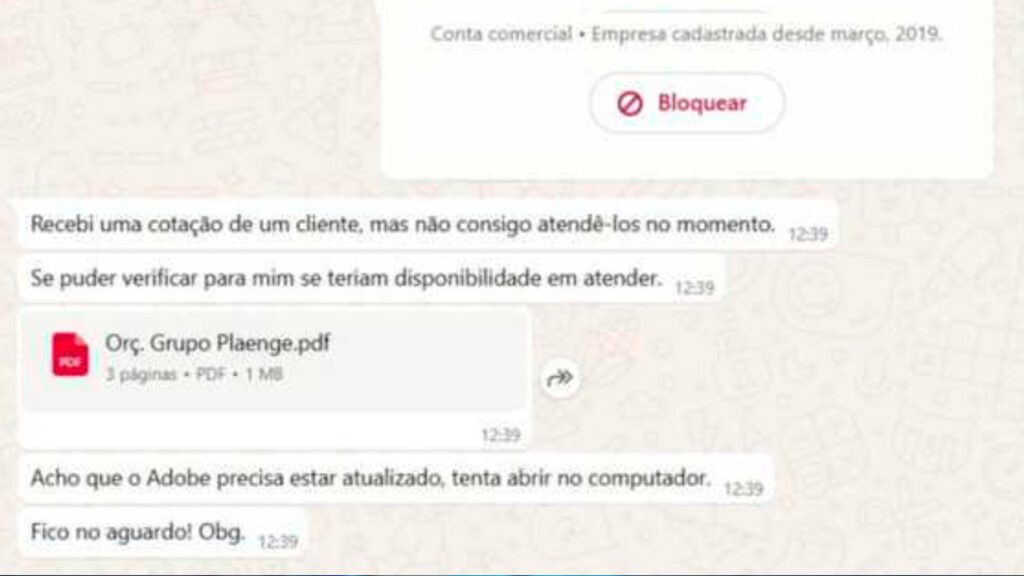

É fundamental destacar que não há falha estrutural no WhatsApp. O ataque explora o comportamento do usuário e a confiança inerente a comunicações interpessoais. O fluxo típico da infecção envolve:

- Envio de arquivos maliciosos disfarçados de orçamentos ou comprovantes (ZIP, PDF ou HTA);

- Indução da vítima a abrir o arquivo no computador (“tenta abrir no PC”);

- Estabelecimento de canal de comando e controle (C2);

- Download forçado do instalador do trojan bancário;

- Coleta de dados do sistema, idioma, localização e hábitos bancários;

- Ativação de módulos de fraude: keylogging, capturas de tela, páginas falsas e monitoramento de navegação.

O foco explícito no idioma português, formato de data e uso de módulos de segurança bancária brasileiros demonstra um grau elevado de inteligência contextual e regionalização do ataque.

A como catalisador, não como autora

Do ponto de vista estratégico, é essencial evitar interpretações sensacionalistas. A IA não “decidiu” atacar usuários brasileiros, mas atua como um multiplicador de capacidade para operadores humanos. Ferramentas baseadas em LLMs podem:

- Traduzir código entre linguagens com rapidez;

- Refatorar scripts antigos para novas arquiteturas;

- Sugerir melhorias de ofuscação e compatibilidade;

- Reduzir drasticamente o tempo entre versões do malware.

Esse fenômeno reduz a assimetria histórica entre equipes de defesa bem financiadas e grupos criminosos menores, elevando o risco sistêmico — especialmente em países com alta bancarização digital, como o Brasil.

Impactos para segurança corporativa e governamental

A investigação aponta que o Sorvepotel afetou organizações governamentais, serviços públicos e setores estratégicos, incluindo indústria, tecnologia e educação. Um vetor crítico é o uso de WhatsApp Web em computadores corporativos para fins pessoais, criando uma ponte direta entre ambientes não confiáveis e redes institucionais.

Além do roubo de credenciais bancárias, há riscos adicionais:

- Comprometimento de estações de trabalho sensíveis;

- Uso de máquinas infectadas como “zumbis” em campanhas futuras;

- Banimento de contas de WhatsApp corporativas por comportamento de spam;

- Exfiltração indireta de informações organizacionais.

Considerações estratégicas e lições aprendidas

O caso Sorvepotel reforça três tendências centrais no domínio cibernético:

- Plataformas civis de uso massivo são alvos prioritários, não por falhas técnicas, mas por escala e confiança;

- IA generativa está sendo rapidamente incorporada ao arsenal criminoso, mesmo que de forma auxiliar;

- O Brasil permanece como laboratório preferencial de malware bancário, dada sua complexa infraestrutura de segurança financeira e alto volume de transações digitais.

Recomendações de mitigação

As orientações da Trend Micro são tecnicamente consistentes e devem ser tratadas como baseline mínimo:

- Desativar downloads automáticos no WhatsApp;

- Restringir downloads em dispositivos corporativos;

- Implementar treinamentos regulares de conscientização;

- Desconfiar de solicitações de permissões em navegadores;

- Confirmar o envio de arquivos por canais alternativos.

Do ponto de vista institucional, recomenda-se avançar para políticas de zero trust no endpoint, segregação clara entre uso pessoal e corporativo e monitoramento comportamental contínuo.

Conclusão

O episódio do Sorvepotel não representa apenas mais um golpe digital, mas um sinal claro da convergência entre crime cibernético e ferramentas de inteligência artificial. Trata-se de uma ameaça incremental, silenciosa e adaptativa — exatamente o tipo de desafio que exige respostas coordenadas entre setor privado, governo e comunidade de defesa.

A guerra cibernética contemporânea não se anuncia com grandes falhas técnicas, mas com pequenas decisões humanas exploradas em escala industrial. Nesse contexto, a IA não cria o problema, mas acelera sua propagação.