OPERAÇÕES MILITARES MULTIDOMÍNIO

PARTE III –A Nuvem de Combate

Jorgito Stocchero

Doutor em Computação pela UFRGS, com expertise em sistemas C4ISR.

Coronel da reserva do Exército, é Diretor de Negócios na AEL Sistemas,

com foco em Sensores e Guerra Eletrônica, com mais de

30 anos de experiência na área de defesa.

Série de três artigos

1 – PARTE I – A Evolução do Campo de Batalha – Publicado

2 – PARTE II – Operações Multidomínio: Integração e Sincronização – Publicado

3 – PARTE III – A Nuvem de Combate – Publicado

ARTIGO OPERAÇÕES MILITARES MULTIDOMÍNIO

PARTE III

A Nuvem de Combate

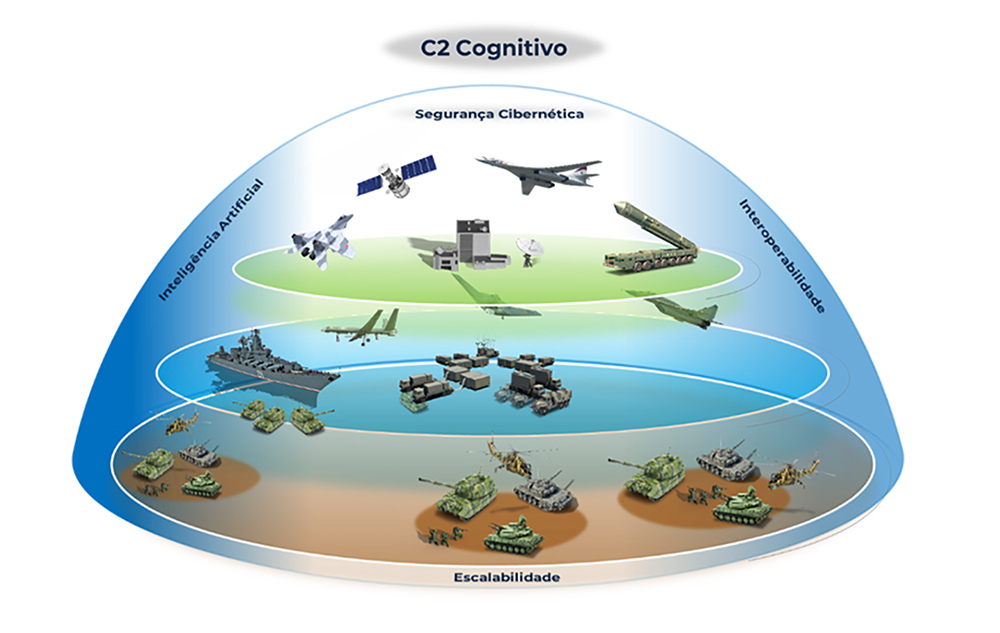

Como tratado na Parte II, as operações multidomínio requerem uma rede de batalha segura e distribuída para disseminar informações, uma verdadeira nuvem de combate (Combat Cloud): uma malha distribuída de dados, computação e serviços que conecta, orquestra e protege sensores e atuadores em múltiplos níveis (borda, tático, operacional e estratégico).

A nuvem de combate fornece infraestrutura para descoberta, fusão e distribuição de informação (fase sensoriamento do ciclo da decisão) e aloca dinamicamente recursos conforme missão (fase atuação do ciclo da decisão), mesmo sob degradação eletromagnética e cibernética. Ao invés de depender de plataformas isoladas (aeronaves, blindados ou navios), ela desloca o poder de combate para efeitos em rede: qualquer sensor pode apoiar qualquer atuador por meio de serviços e dados compartilhados, garantindo ao decisor múltiplas linhas de ação viáveis para neutralizar ameaças.

Por exemplo, uma tropa progredindo em uma área urbana se depara com inimigos ocupando um prédio nas vizinhanças, em posição de comandamento, impedindo a sua progressão. O comandante dessa fração designa essa ameaça para a “nuvem”, que com apoio de IA levanta possíveis soluções em tempo real para o apoio necessário, como o lançamento de um drone kamikaze sobre a ameaça, liberando a tropa para continuar a progressão.

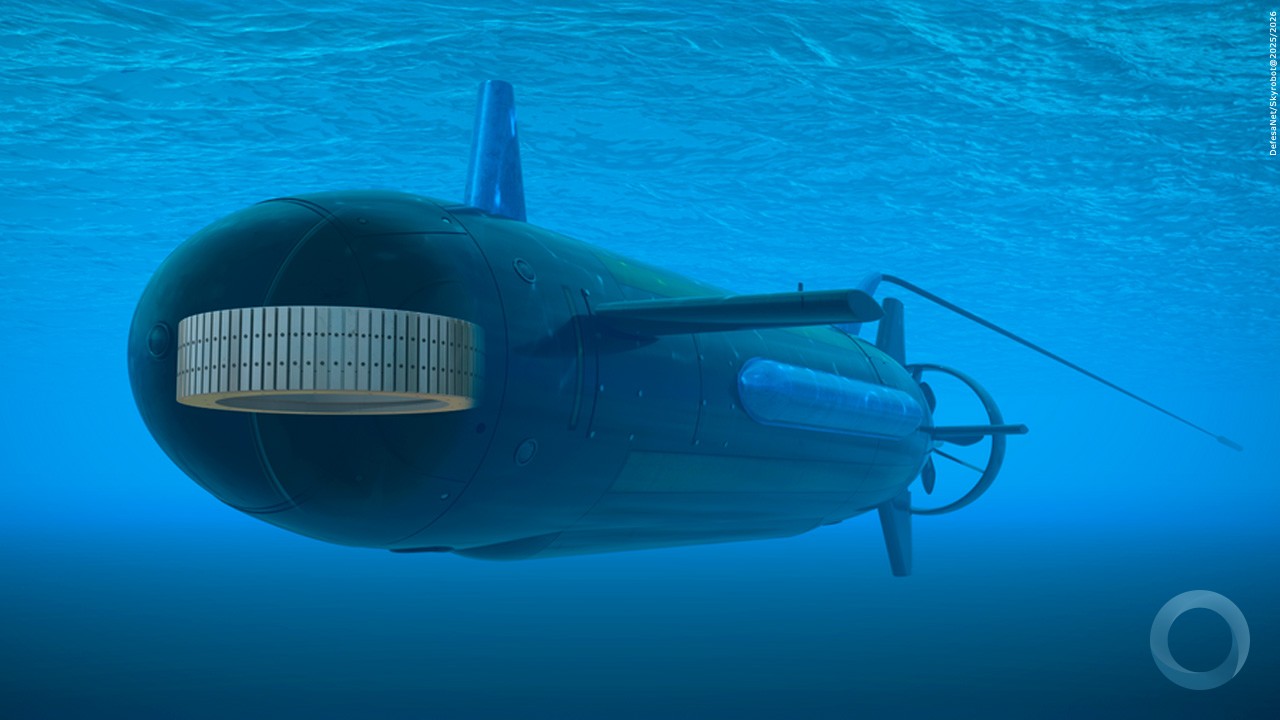

Nesse exemplo, a tropa em progressão faz parte da borda da nuvem de combate. Constituída por soldados e seus rádios, sensores sem fio, drones e outros dispositivos, formando a Internet das Coisas de Batalha (IoBT). No contexto MDO, a IoBT é quem produz e consome dados no campo de batalha. A nuvem de combate é a camada de orquestração que dá sentido e utilidade a esse ecossistema: provê identidade, políticas, sincronização e serviços de inferência/planejamento para que as “coisas” atuem como um sistema único. Essa complementaridade converte o ciclo sensor-atirador linear em uma teia multidomínio.

A Internet das Coisas de Batalha

A IoBT é essencialmente uma adaptação da Internet das Coisas (IoT) para uso militar, onde “coisas” interagem com soldados e entre si para atingir objetivos militares. É uma rede tática distribuída de sensores, atuadores, plataformas e nós de comunicação que coletam, processam e transmitem dados em tempo real para elevar a consciência situacional e acelerar a tomada de decisão.

Cada “coisa” pode atuar como sensor e/ou repetidor, tornando-se os “olhos e ouvidos” do campo de batalha — drones capturando imagens, sensores detectando ameaças, veículos robóticos realizando reconhecimento — enquanto as tropas servem como as “mãos e pés” para executar as ações. O sistema C2, como o “cérebro“, conecta tudo de forma transparente, processando dados, gerando inteligência e orquestrando as respostas.

Sua arquitetura típica inclui várias camadas: percepção (sensores multimodais como electro-ópticos, infravermelhos, radares, acústicos etc.; processamento de borda (fusão, compressão, filtragem e anonimização de dados); e enlaces táticos de dados (rádios táticos, LTE/5G tático, satcom) que alimentam a nuvem de combate/C2 para agregar, aplicar IA para priorizar por missão e disseminar quadro operacional comum.

IoBT: Internet das Coisas de Batalha

A IoBT traz como benefícios operacionais o encurtamento do ciclo da decisão e o fechamento mais rápido da cadeia sensor‑atirador, bem como maior sobrevivência e letalidade ao manter plataformas tripuladas em stand‑off enquanto não- tripuladas assumem tarefas de maior risco. Proporciona também maior cobertura e persistência nas missões de Inteligência, Reconhecimento, Vigilância e Aquisição de alvos, com baixo custo para uma consciência situacional mais rica.

Mas é necessário traduzir esses dados em ação, quando em contato com o inimigo. O emprego da força usa a percepção obtida pela IoBT para executar a manobra, movimento e fogo, usando também a colaboração homem‑máquina em um novo paradigma.

A colaboração definitiva para cumprimento da missão

Neste contexto, é importante apresentar o conceito emergente de Manned–Unmanned Teaming (MuMT) e diferenciá-lo da IoBT. Enquanto a IoBT se refere à malha digital que conecta sensores, atuadores e decisores, fornecendo transporte de dados, sincronização e segurança para que o time homem–máquina opere de modo distribuído, o MuMT refere-se ao emprego tático colaborativo entre humanos e sistemas autônomos ou remotamente operados, explorando a complementaridade entre julgamento humano e autonomia de máquinas em missões como sensoriamento, escolta e supressão de defesas.

No MuMT, aeronaves tripuladas são estendidas por Air-Launched Effects (ALE) — cargas lançadas em voo que podem atuar como sensores, retransmissores, iscas/engano, guerra eletrônica (GE) ou munições vagantes (loitering munitions) — reduzindo a exposição do vetor tripulado e acelerando o ciclo sensor-atirador. O projeto Convergence, conduzido pelo exército dos EUA, já realizou vários ensaios em campo desse conceito, como por exemplo o helicóptero de ataque AH‑64E APACHE atuando integrado ao drone MQ‑1C Gray Eagle e diversos tipos de ALE, como o Coyote e ALTIUS (sensoriamento e GE).

Um exemplo de uso combinado de IoBT e MuMT

Em território disputado com o inimigo, a IoBT sustenta ações de inteligência e reconhecimento, levantando e priorizando ameaças. Sensores acústicos, térmicos e eletromagnéticos distribuídos capturam padrões de atividade (transmissões táticas, movimentos logísticos), enquanto drones terrestres e aéreos com IA embarcada fazem fusão de dados e classificação por histórico e contexto. Uma rede ad hoc móvel (MANET) sustenta a difusão oportuna em conectividade intermitente, e modelos de IA estimam a localização provável de centros de comando, defesas antiaéreas e rotas de menor exposição. Micro‑drones confirmam visualmente — por exemplo, a presença de uma bateria de artilharia protegida por recursos antiaéreos.

A IoBT não executa a manobra e o fogo; converte dados dispersos em inteligência acionável, elevando a consciência situacional, reduzindo falsos positivos e encurtando o ciclo decisão‑ação. Com a decisão pela neutralização da bateria, aplica‑se MuMT: o AH‑64E Apache mantém posição standoff e utiliza seus ALE, lançados pelo MQ‑1C Gray Eagle para localizar, fixar e engajar o alvo.

A IoBT fornece identificação e rotas seguras; os ALE saturam defesas e confirmam o alvo; o MQ‑1C, sob controle do Apache, faz designação a laser ou ataque direto. A decisão crítica permanece humana (a tripulação do helicóptero, levando em consideração regras de engajamento e risco colateral), enquanto os meios não tripulados executam reconhecimento, guerra eletrônica e designação. O resultado é um engajamento preciso, de alta letalidade e com risco reduzido à aeronave tripulada.

Desafios e o Caminho a Seguir

Apesar dos avanços, o C2 contemporâneo ainda não acompanha as exigências das operações multidomínio. A integração homem‑máquina permanece central e a IoBT agrega agilidade, mas expõe três desafios estruturais: segurança (resiliência a ameaças cibernéticas persistentes e sofisticadas), interoperabilidade (entre plataformas e fornecedores diversos) e escalabilidade (coleta, processamento e distribuição de grandes volumes de dados). Soma‑se a isso o imperativo ético de calibrar automação e julgamento humano, sobretudo diante de sistemas autônomos letais.

Superar esses obstáculos requer pesquisa aplicada e experimentação operacional contínuas. Iniciativas como o Project Convergence, nas quais o Exército dos EUA valida integrações da IoBT e MuMT em exercícios ao vivo, têm revelado lacunas no compartilhamento de dados em tempo real, na fusão de múltiplos sensores e na gestão do espectro em ambientes conflagrados. No curto prazo, os vetores de maior impacto para tratar esses obstáculos incluem IA preditiva na borda para priorização de alvos e logística, criptografia avançada (pós-quântica), rádio definido por software para gestão dinâmica de espectro, bem como tecnologias para continuidade de operações sob degradação de GPS.

A engenharia de IA para C2 deve incorporar governança robusta de modelos, simulação de linhas de ação adversárias, alinhada às regras de engajamento para evitar efeitos colaterais — o núcleo do C2 cognitivo, permitindo integração fluida entre os domínios terrestres, navais, aéreos, espaciais e cibernéticos, suportado uma rede de batalha que otimize a sinergia entre soldados e tecnologia.

A adoção massiva de IA na nuvem de combate será, inevitavelmente, disputada por IA adversária apta a corromper dados, degradar modelos e explorar a superfície de ataque do ecossistema digital. A vantagem estratégica pertencerá a quem transformar IA em redução sistemática do ciclo decisório — com sensores mais inteligentes, enlaces mais confiáveis e decisões mais rápidas e auditáveis do que as do oponente. Em suma, a arte militar entrou na corrida da Inteligência Artificial; a diferença entre vencer e reagir tarde residirá na capacidade de orquestrar, com segurança e interoperabilidade, humanos, máquinas e dados em todos os domínios.

E você: qual tecnologia enxerga como o próximo divisor de águas no C2 e como integrá-la ao ecossistema para enfrentar os desafios futuros do campo de batalha?

Jorgito Stocchero é Doutor em Computação pela UFRGS, com expertise em sistemas C4ISR. Coronel da reserva do Exército, é Diretor de Negócios na AEL Sistemas, com foco em Sensores e Guerra Eletrônica, com mais de 30 anos de experiência na área de defesa.